Generalnie będę tutaj opisywał proces rozłączenia rozciągniętych sieci w HCX, ale mój przypadek był taki, iż klient posiadał parę klastrów vSphere. W każdym klastrze miał Service Mesh. Jeden z klastrów postanowił usunąć, bo nie było już w nim maszyn poza HCXowymi appliancami oraz z tej jednej sieci rozciągał już VLAN X.

W tym przypadku zdecydowaliśmy, iż w klastrze, który idzie do kasacji przerwiemy połączenie i rozciągniemy ponownie ten sam VLAN z drugiego klastra gdzie maszyny jeszcze były obecne. Sam proces wyglądał w ten sposób:

- PRZERWANIE ROZCIĄGNIĘTEJ SIECI

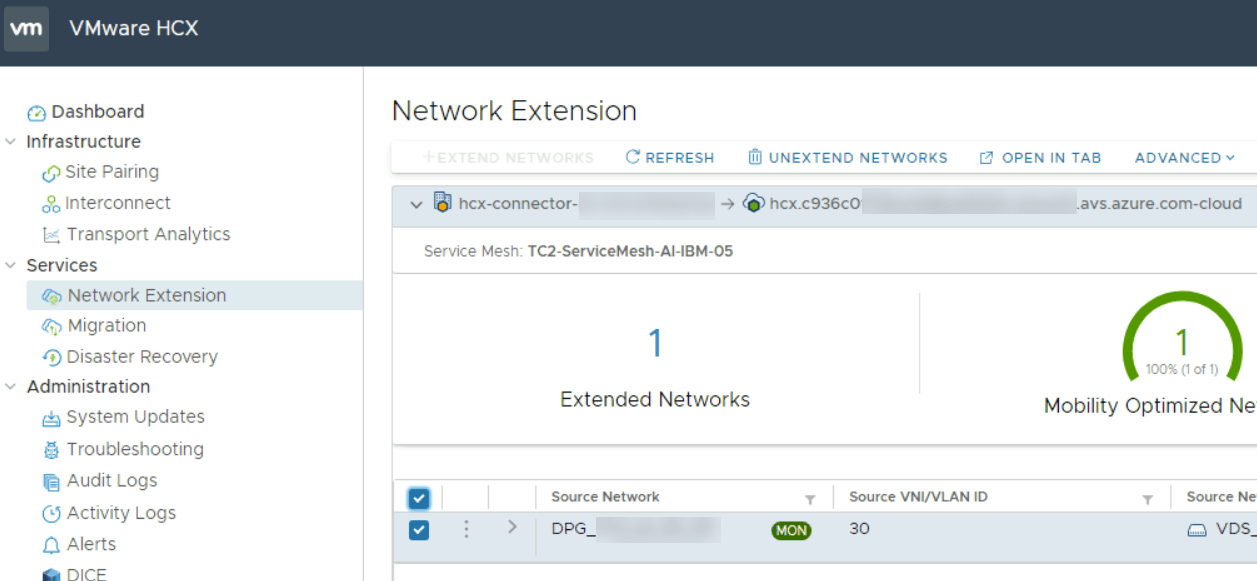

Najpierw wybiera się rozciągnięta sieć z listy. W zależności od ilości klastrów trzeba najpierw znaleźć odpowiedni Service Mesh a dalej już siec. Uważam, że mogliby to kiedyś poprawić w kwestii wyszukiwania 🙂

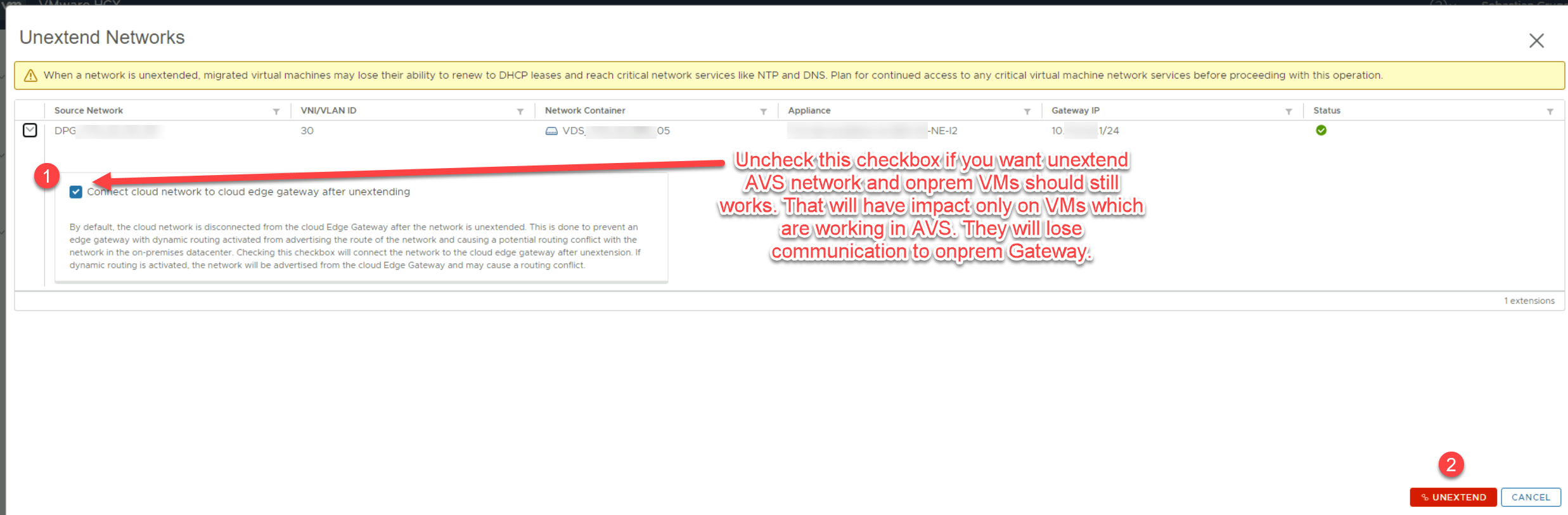

Dalej stajemy przed wyborem czy zostawić zaznaczone lub odznaczyć “ptaszek” informujący nas że jak go zostawie to podłączy istniejący w NSX-T (w moim przypadku na Azure VMware Solution) segment do routera T1 i zacznie propagować “routy”. W moim przypadku nie chciałem tego zrobić bo mógłby być konflikt z onpremem i nie byliśmy na to gotowi.

Więcej możesz doczytać w dokumentacji. Raz zostawiłem to zaznaczone to straciłem kontakt z maszynami w AVSie ale i w onpremie.

“(Optional) Expand the network entry and select Connect cloud network to cloud edge gateway after unextending to connect the remote side gateway.

Dynamic routing can be activated on the Cloud Edge Gateway as part of the OSPF or the BGP configuration. By default, the cloud segment is left disconnected from the Edge Gateway after removing the network extension. This is done to prevent an Edge Gateway from advertising a route to the cloud segment and causing a potential routing conflict with the network in the on-premises data center. Selecting this option connects the segment to the Cloud Edge Gateway after removing the network extension. If dynamic routing is activated, the network is advertised from the Cloud Edge Gateway. Refer to VMware Cloud on AWS Networking and Security guide to ensure proper routing configuration.

Note:

Unextending a network removes the HCX L2 bridged path without removing the NSX Segment or vSphere Port Group, or NSX interface. The NSX router interface remains disconnected when the option Connect cloud network is not used.”

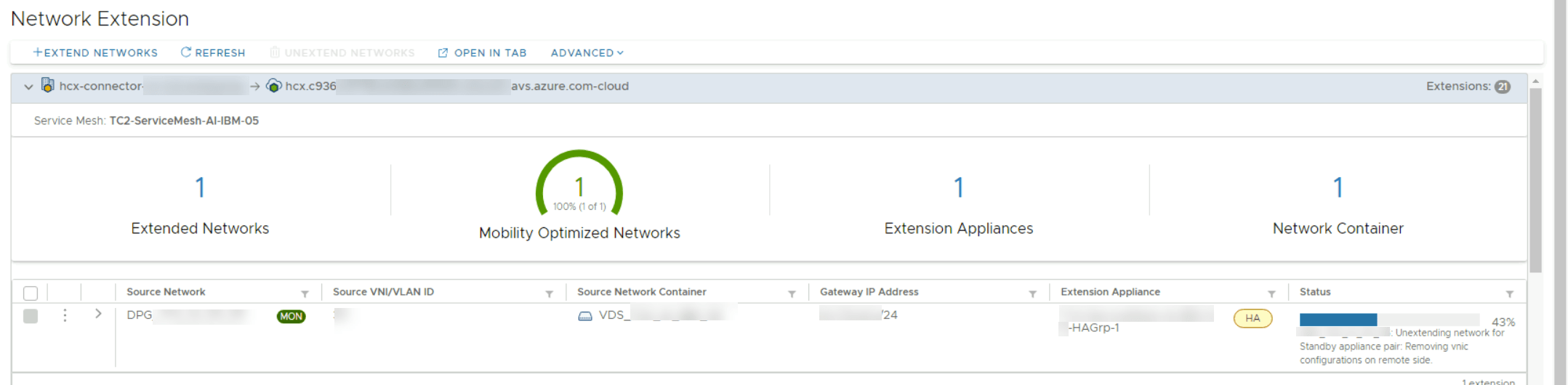

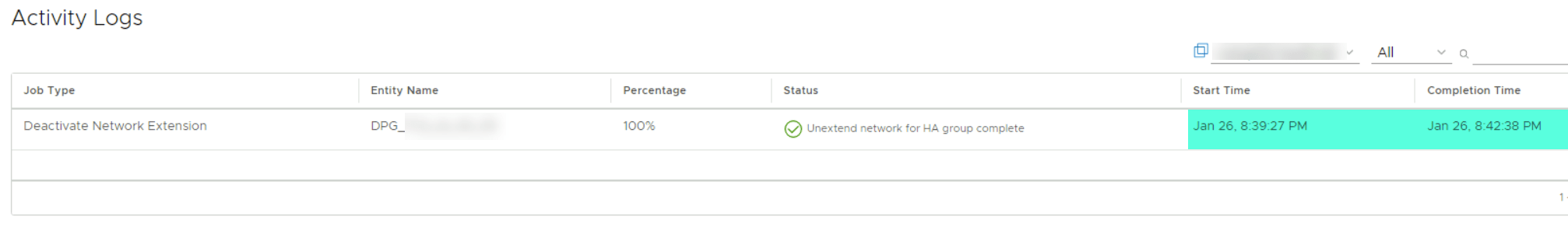

To co się dzieje dalej to jakieś 3 minutowy proces rozłączania:

Widoczny także w sekcji activity logs:

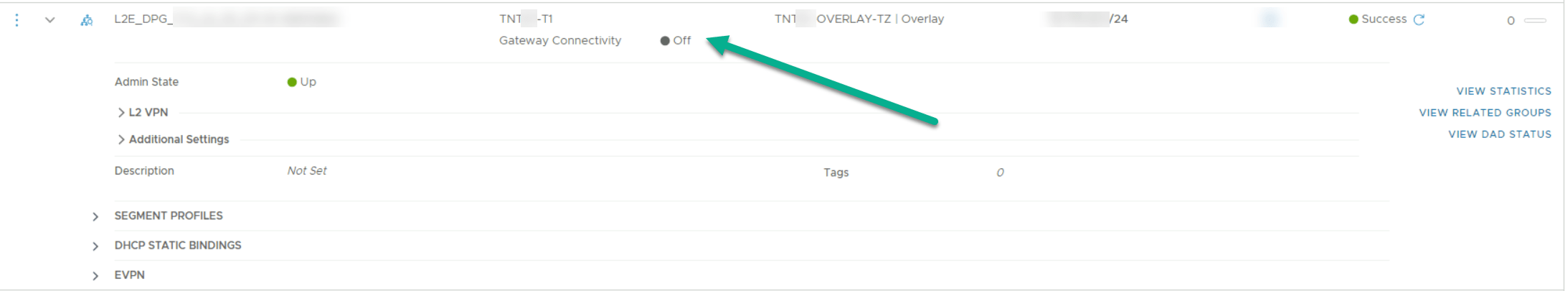

Jako że wyżej odznaczyłem “checkbox” sprawiło to żę segment nie został podłączony do routera T1. Można to też zaobserwować w samej konsoli NSX-T w sekcji z segmentami,

- ROZCIĄGANIE PONOWNE TEGO SAMEGO VLANA Z INNEGO KLASTRA:

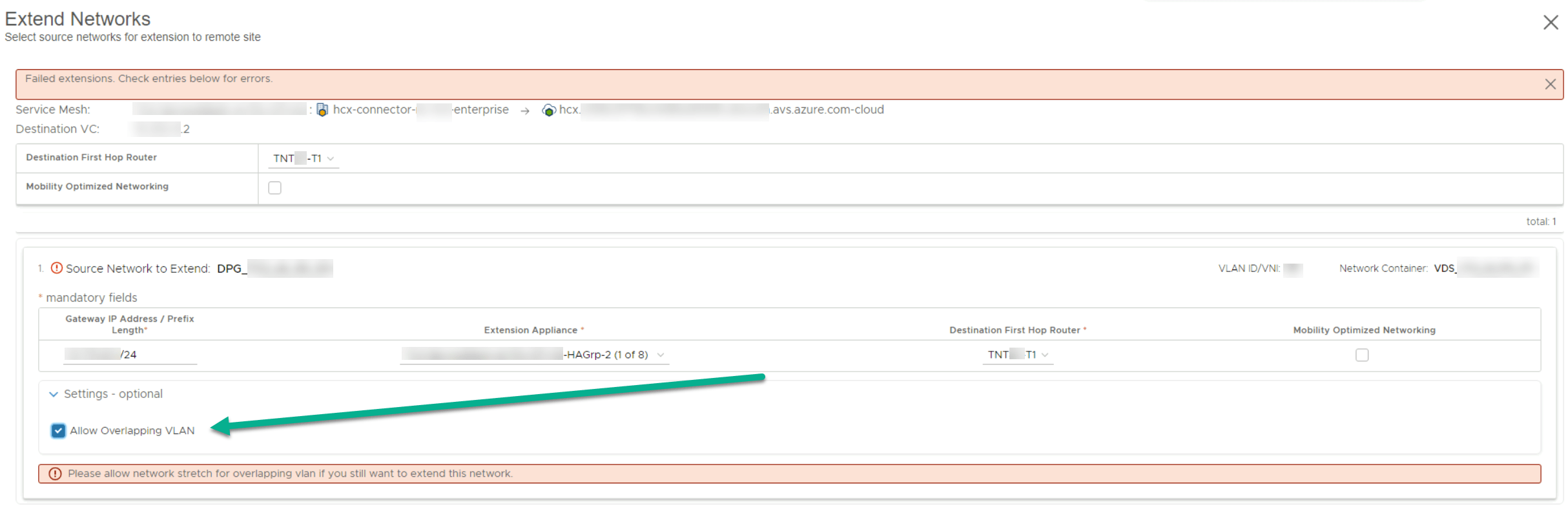

W sumie nie planowałem tego opisywać, ale przy okazji wrzucę. Sam proces rozciągania jest prosty i można go wyczytać w dokumentacji. Podczas rozciągania pojawia się komunikat o tym, że prosi o zezwolenie rozciągnięcie drugi raz tego samego VLANu. Jest to dość mylące, bo przecież przed chwilą rozłączyliśmy tę sieć. Na moje on wykrywa już segment, który istnieje w Azure VMware Solution (w moim przypadku) z taką samą adresacją sieci i bramą.

Kiedy zaznaczamy tego checkboksa i zapisujemy HCX ponownie zaczyna rozciągać sieć (portgrupę) z onprema do NSX-T w chmurze AVS. Z ta różnicą że kiedy robi to się pierwszy raz to po stronie chmury tworzony jest nowy segment.

Tym razem, ponieważ po ostatnim przerwaniu sieci segment został w NSX-T to obecnie jako że podałem dokładnie taką samą sieć i bramę to ten stary segment z NSX-T w AVSie zostanie automatycznie podpięty pod tą sieć. Dzięki czemu maszyny, które już miałem w AVSie ponownie połączyliśmy z tym samym VLANem z onprema, ale poprzez inny VMware vSphere klaster i VDS.

Jeśli chciałbyś być na bieżąco i budować swoją wiedzę razem zemną w tematach IT dodaj się do listy mailowej ? TUTAJ ? . Co jakiś czas będę podsyłał Tobie informacje co się dzieje na blogu i w świecie cloud computingu, którym także się zajmuję.

Masz jakieś pytania lub myślisz, że moglibyśmy zrobić wspólny projekt razem ? daj znać!

Informacje o nowych artykułach, świecie wirtualizacji i "cloud computingu" prosto na Twojego maila:

Dodam Cię do listy mailowej, z której możesz wypisać się w dowolnym momencie (jeden klik.) | Polityka Prywatności